Dans le cadre de son indicateur mensuel d’août 2020 sur les logiciels malveillants : les chercheurs de Check Point ont constaté qu’une nouvelle variante dangereuse de Qbot se répandait via des campagnes de spam visant à voler des identifiants, installer des logiciels rançonneurs et effectuer des transactions bancaires non autorisées.

Check Point® Software Technologies Ltd. - code NASDAQ : CHKP- , l’un des principaux fournisseurs de solutions de cybersécurité dans le monde, a publié son tout dernier indice Check Point d’impact des menaces pour août 2020, via Check Point Research, son équipe dédiée aux renseignements sur les menaces. Les chercheurs ont découvert que le cheval de Troie Qbot, également connu sous les noms Qakbot et Pinkslipbot, est entré pour la première fois dans le top 10 des logiciels malveillants, se classant en 10ème position des logiciels malveillants les plus répandus en août, tandis que le cheval de Troie Emotet reste à la 1ère place pour le second mois consécutif, touchant 14 % des entreprises dans le monde.

Apparu en 2008, Qbot est continuellement développé, et il utilise désormais des techniques sophistiquées de vol d’identifiants et d’installation de logiciels rançonneurs, ce qui en fait l’équivalent d’un couteau suisse selon les chercheurs. Qbot comporte désormais une nouvelle fonctionnalité dangereuse : un module spécialisé de collecte d’emails qui extrait les fils de discussion du client Outlook de la victime et les télécharge sur un serveur distant. Cela permet à Qbot de détourner des conversations électroniques légitimes d’utilisateurs infectés, puis d’envoyer des spams en utilisant ces emails détournés pour augmenter ses chances de tromper d’autres utilisateurs et de les infecter. Qbot est également en mesure d’effectuer des transactions bancaires non autorisées, en permettant à son contrôleur de se connecter à l’ordinateur de la victime.

Les chercheurs de Check Points ont découvert plusieurs campagnes utilisant la nouvelle souche de Qbot entre mars et août 2020, dont une campagne de diffusion de Qbot par le cheval de Troie Emotet. Cette dernière a touché 5 % des entreprises dans le monde en juillet 2020.

"Les pirates recherchent toujours des moyens d’adapter les versions existantes et éprouvées des logiciels malveillants, et ils ont clairement investi massivement dans le développement de Qbot pour voler des données à grande échelle auprès des entreprises et des particuliers. Nous avons découvert des campagnes actives de spam diffusant Qbot directement, ainsi que l’utilisation d’infrastructures d’infection tierces comme celle d’Emotet pour propager la menace encore plus loin. Les entreprises devraient envisager de déployer des solutions de protection contre les logiciels malveillants qui empêchent ce type de contenu d’atteindre les utilisateurs finaux, et conseiller à leurs collaborateurs d’être prudents lorsqu’ils ouvrent des emails, même lorsqu’ils semblent provenir d’une source fiable," déclare Maya Horowitz, Directrice de la recherche et de l’intelligence sur les menaces chez Check Point.

L’équipe de recherche prévient également que la "récupération d’informations sur le référentiel Git d’un serveur web exposé" est la vulnérabilité la plus couramment exploitée, touchant 47 % des entreprises dans le monde, suivie de près par la "vulnérabilité d’exécution de code à distance MVPower DVR" qui touche 43 % des entreprises dans le monde. Le "contournement de l’authentification sur les routeurs GPON Dasan -CVE-2018-10561-" est à la troisième place, avec un impact global de 37 %.

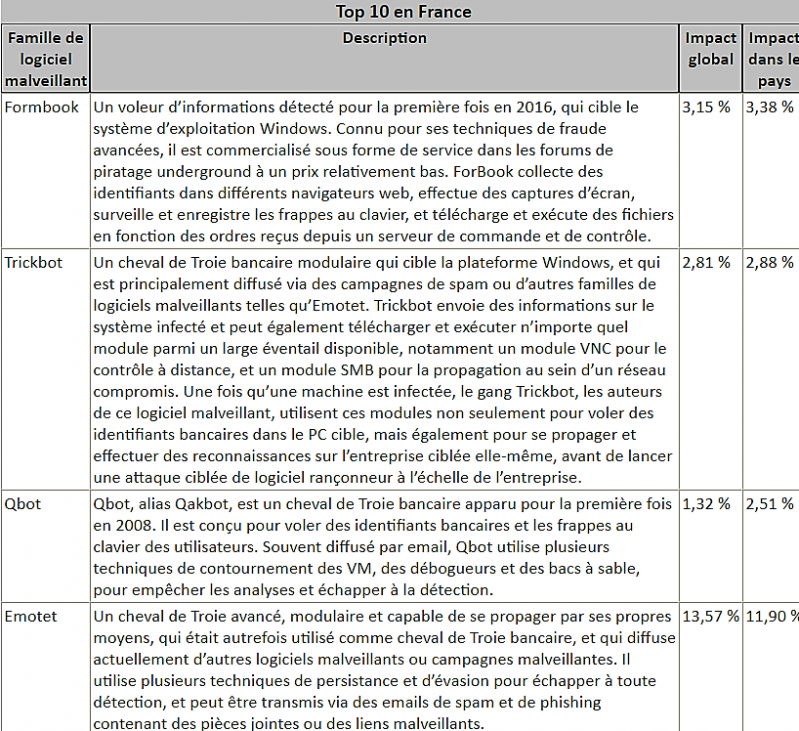

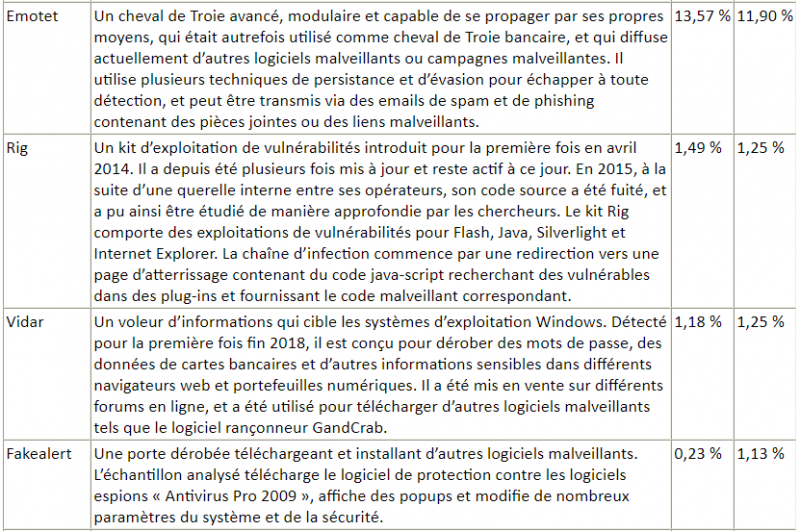

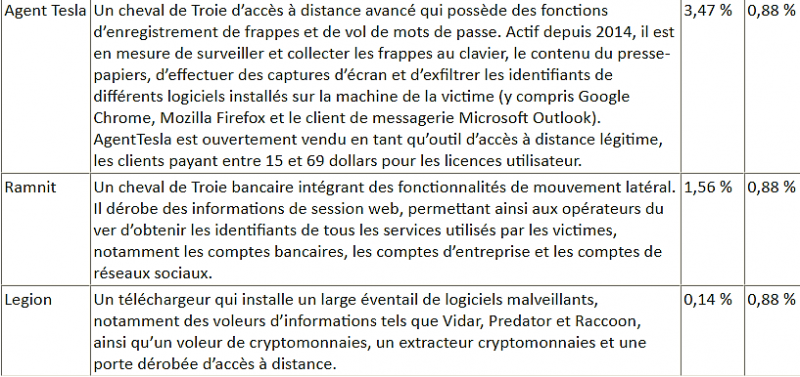

Principales familles de logiciels malveillants

* Les flèches indiquent le changement de position par rapport au mois précédent.

Ce mois-ci, Emotet est le logiciel malveillant le plus populaire touchant 14 % des entreprises au niveau mondial, suivi de près par Agent Tesla et Formbook qui touchent chacun 3 % des entreprises.

1. ↔ Emotet – Un cheval de Troie avancé, autonome et modulaire. Auparavant un cheval de Troie bancaire, il est actuellement utilisé pour diffuser d’autres logiciels malveillants ou mener d’autres campagnes malveillantes. Il utilise plusieurs techniques de persistance et d’évasion pour échapper à la détection, Il peut être transmis via des emails de spam et de phishing contenant des pièces jointes ou des liens malveillants.

2. ↑ Agent Tesla - Un outil malveillant d’accès à distance capable de surveiller et de collecter les frappes au clavier et le contenu du presse-papiers, d’effectuer des captures d’écran et d’exfiltrer les identifiants de différents logiciels installés sur la machine de la victime -y compris Google Chrome, Mozilla Firefox et le client de messagerie Microsoft Outlook-.

3. ↑ Formbook - Un logiciel malveillant de vol d’informations qui collecte des identifiants dans différents navigateurs web, effectue des captures d’écran, surveille et enregistre les frappes au clavier, et télécharge et exécute des fichiers en fonction des ordres reçus depuis un serveur de commande et de contrôle.

Principales vulnérabilités exploitées

Ce mois-ci, la "récupération d’informations OpenSSL TLS DTLS heartbeat " est la vulnérabilité la plus couramment exploitée, touchant 47 % des entreprises dans le monde, suivie de près par la "vulnérabilité d’exécution de code à distance MVPower DVR" qui touche 43 % des entreprises dans le monde. Le "contournement de l’authentification sur les routeurs GPON Dasan -CVE-2018-10561-" est à la troisième place, avec un impact global de 37 %.

1.↑ Récupération d’informations sur le référentiel Git d’un serveur web exposé – Une vulnérabilité de récupération d’informations a été signalée dans le référentiel Git. Une exploitation réussie de cette vulnérabilité permettrait la publication non intentionnelle d’informations de compte.

2.↓ Exécution de code à distance MVPower DVR - Une vulnérabilité d’exécution de code à distance existe dans les appareils MVPower DVR. Un pirate peut exploiter cette vulnérabilité à distance pour exécuter du code arbitraire dans le routeur affecté via une requête spécialement conçue.

3.↑ Contournement de l’authentification sur les routeurs GPON Dasan -CVE-2018-10561- Il existe une vulnérabilité de contournement de l’authentification sur les routeurs GPON Dasan. Une exploitation réussie de cette vulnérabilité permettrait à des pirates distants d’obtenir des informations sensibles et un accès non autorisé au système affecté.

Principales familles de logiciels malveillants mobiles

Ce mois-ci, xHelper est le logiciel malveillant le plus populaire, suivi de Necro et de Hiddad.

1. xHelper - Une application malveillante découverte en mars 2019, utilisée pour télécharger d’autres applications malveillantes et afficher des publicités. L’application est capable d’échapper à l’attention des utilisateurs, et de se réinstaller en cas de désinstallation.

2. Necro - Un cheval de Troie de téléchargement de logiciels malveillants sur Android, capable de télécharger d’autres logiciels malveillants, d’afficher des publicités intrusives et de voler de l’argent en facturant des abonnements.

3. Hiddad - Un logiciel malveillant Android reconditionnant des applications légitimes, puis les publiant dans une boutique d’applications tierce. Il a pour principale fonction d’afficher des publicités, mais peut également accéder aux informations de sécurité clés intégrés dans le système d’exploitation

L’indice Check Point des menaces et la carte ThreatCloud sont alimentés par des renseignements issus de Check Point ThreatCloud, le plus grand réseau collaboratif de lutte contre la cybercriminalité, qui fournit des données et des tendances sur les menaces et les attaques grâce à un réseau mondial de capteurs. La base de données ThreatCloud inspecte plus de 2,5 milliards de sites web et 500 millions de fichiers par jour, et identifie plus de 250 millions d’activités de logiciels malveillants chaque jour.

La liste complète des 10 principales familles de logiciels malveillants en août est disponible sur le Blog Check Point.

Des ressources Check Point pour la prévention des menaces sont disponibles sur http://www.checkpoint.com/threat-prevention-resources/index.html

Focus sur Check Point Research

Check Point Research fournit des renseignements sur les cyberattaques aux clients de Check Point Software et à la communauté du renseignement en général. L’équipe de recherche collecte et analyse des données stockées sur ThreatCloud relatives aux cyberattaques se déroulant dans le monde entier, afin de tenir les pirates informatiques à distance, tout en veillant à ce que tous les produits Check Point disposent des dernières protections. L’équipe de recherche comporte plus de 100 analystes et chercheurs qui coopèrent avec d’autres entreprises de sécurité, les forces de police, et différents centres d’alerte et de réaction aux attaques informatiques -CERT-.

Focus sur Check Point Software Technologies Ltd.

Check Point Software Technologies Ltd. www.checkpoint.com est l’un des principaux fournisseurs de solutions de cybersécurité pour les gouvernements et les entreprises dans le monde. Les solutions de Check Point protègent les clients des cyberattaques de 5e génération grâce à un taux de blocage inégalé des logiciels malveillants, des logiciels rançonneurs et autres menaces ciblées avancées. Check Point propose "Infinity Total Protection avec prévention avancée des menaces de 5e génération" , une architecture de sécurité à plusieurs niveaux, qui défend les Clouds, les réseaux et les appareils mobiles des entreprises. Check Point fournit le système d’administration unifiée de la sécurité le plus complet et le plus intuitif. Check Point protège plus de 100 000 entreprises de toute taille.

Le 9 septembre 2020